Çfarë është email spoofing?

Spoofing është një term i gjerë që mbulon disa praktika mashtruese që përdorë emailin. Emailet e falsifikuara shpesh dërgohen nga burime të jashtme si email të paautorizuar për klientët që nuk kanë kërkuar informacion ose nuk kanë zgjedhur listën e abonimit. Email-et e falsifikuara gjithashtu mund të gjenerohen nga brenda – ose duket se vijnë nga dikush brenda një organizate – në përpjekje për phishing. Në përpjekjet për phishing, marrësit i duket sikur emaili ka ardhur nga një ent i besuar. Hakerët e bëjnë këtë në një përpjekje për të mashtruar marrësin që t’i japë dërguesit të rremë fjalëkalime ose numra llogarie. Emailet e falsifikuara ose kanë një dërgues fiktiv dhe një adresë të vërtetë emaili, ose përdorin një adresë të rreme ose të braktisur. Kjo adresë më pas e ridrejton përdoruesin në një landing faqe ose i lejon dërguesit të fusë kodin keqdashës në lidhje të këqija. Mashtruesit gjithashtu mund të falsifikojnë shtigjet e kthimit dhe të përgjigjes për të ridrejtuar emailet e ligjshme. Fatkeqësisht, disa nga emrat më të mëdhenj në industrinë e postës elektronike (si Gmail, AOL, Yahoo, Microsoft dhe Apple) në thelb i kanë shitur klientët e tyre duke lejuar aksesin e palëve të treta në adresat e emailit për reklamuesit, agjencitë qeveritare dhe ndoshta spooferët gjithashtu.Si të dalloni një email të falsifikuar?

Shumicën e kohës, ju mund të dalloni një email të rremë nëse dini se ku të shikoni dhe si ndryshohen zakonisht. Nëse dyshoni se një email vjen nga një mashtrues, duhet të krahasoni disa detaje me një mesazh të mëparshëm që e dini se është legjitim. A është adresa e dërguesit e formatuar e njëjtë? A po kërkojnë fjalëkalimin tuaj? Shumica e kompanive nuk do ta bëjnë këtë.Kontrolloni header-in e emailit

Shenjat më të mira të falsifikimit janë në header. Ndonjëherë, emaili do të duket se vjen nga dikush me të cilin keni pasur kontakt më parë, por URL-ja do të jetë e ndryshme. Të themi, për shembull, që ju është dërguar një email nga dikush që supozohet se është një kontakt i mëparshëm në LinkedIn. URL-ja në adresën e emailit do të thoshte se është nga contactname@linkedin.com. Nëse emri i dërguesit në URL është i ndryshëm, si LinkedIn.com ose nuk e ka fare emrin e kompanisë në të, është i rremë. Ju mund të merrni shumë informacione në header, duke përfshirë IP adresën e dërguesit. Ju pastaj mund ta hetoni këtë më tej përmes Whois.Kontrolloni logon, emrin dhe URL-në e kompanisë

Një tjetër mashtrim i zakonshëm është të pretendoni se ka një problem me llogarinë tuaj ose keni një dërgesë në pritje. Shumë njerëz kanë marrë email të rremë mashtrimi në Amazon dhe DHL në të kaluarën. Ata zakonisht ofrojnë një lidhje për t’u ndjekur për t’u identifikuar në llogarinë tuaj, megjithëse po bëhen më të zgjuar me metodat e tyre gjatë gjithë kohës. Nëse jeni mjaft budalla për t’u identifikuar, sapo keni dorëzuar çelësat e asaj llogarie. Emaile të tilla mund të vijnë edhe nga Twitter, Gmail dhe PayPal. Disa prej tyre duken mjaft autentike në shikim të parë. Por mund të shihni se ata zakonisht kopjojnë/ngjitin logon e vërtetë të kompanisë ose përdorin një të ngjashme, por për disa detaje të vogla. E njëjta gjë vlen edhe për URL-të dhe emrat. Ndonjëherë, informacioni në rreshtin e subjektit të emailit, fushën e dërguesit ose trupin e emailit është një lidhje blu e ngulitur. Vendosja e gishtit mbi të mund të zbulojë identitetin e vërtetë të dërguesit. Mos iu përgjigjni emaileve të tilla dhe mos klikoni në ndonjë lidhje në të.5 mënyra për të shmangur falsifikimin e emaileve

Përveç përdorimit të një shërbimi të sigurt emaili që ka kriptim të nivelit të lartë, filtra të integruar të postës së padëshiruar dhe një sërë mjetesh sigurie të postës elektronike, ka disa mënyra se si mund të mbroni llogarinë dhe kontaktet tuaja të postës elektronike. Ju mund ta bëni këtë duke përdorur mjete, protokolle sigurie dhe pak punë.- Krijoni një politikë zyrtare për sigurinë e emailit. Punoni me një konsulent sigurie për ta krijuar atë, nëse është e nevojshme.

- Krijoni një kurs trajnimi për ndërgjegjësimin e sigurisë për kompaninë tuaj. Sigurohuni që të gjithë punonjësit aktualë dhe të punësuarit e rinj të njohin politikat tuaja të emailit.

- Krijoni një Sender Policy Framework (SPF) që përfshin domain discovery, email services discovery, dhe validation.

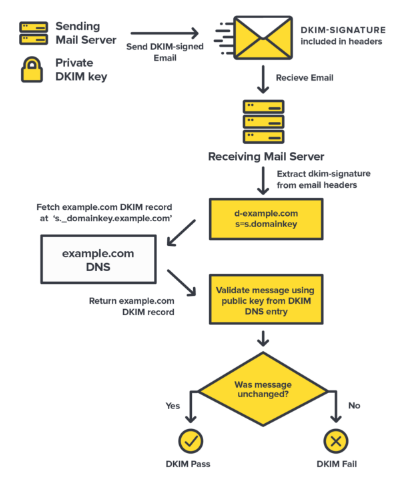

- Miratoni një mekanizëm të vërtetimit, raportimit dhe konformitetit të mesazheve të bazuara në domen (Domain-based Message Authentication, Reporting & Conformance – DMARC). Kjo mund të parandalojë mashtrimin e nivelit transit/SMTP (të dhënat e dërguesit) dhe përmbajtjes në nivelin MIME (titujt). Ju mund të vërtetoni protokollin ose konfigurimin tuaj duke dërguar disa email testimi për të parë se si funksionon. Kodi i testimit duhet të duket i ngjashëm me këtë: Authentication-Results: spf=pass (sender IP is 5.6.7.8) smtp.mailfrom=example.astrix.com; astrix.com; dkim=pass (signature was verified) header.d=example.astrix.com;astrix.com; dmarc=pass action=none header.from=example.astrix.com;compauth=pass reason=100”

- Krijoni dhe analizoni raportimin e forenzikës bazuar në protokollin tuaj DMARC dhe monitorimin e qëndrueshëm. Ky mjet e bën të lehtë inspektimin e saktë të të dhënave të postës së identifikuar nga DomainKeys (DKIM) dhe vërtetimin e tyre.